查看apache 进程数:

ps -ef|grep httpd|wc

编辑

/etc/httpd/conf/extra/httpd-mpm.conf

更新版本

cd /usr/local/directadmin/custombuild

./build update

./build clean

./build all d

http://www.directadmin.com/forum/showthread.php?t=29824&page=1

限制连接数组件:

http://dominia.org/djao/limitipconn2.html

ps -ef|grep httpd|wc

编辑

/etc/httpd/conf/extra/httpd-mpm.conf

更新版本

cd /usr/local/directadmin/custombuild

./build update

./build clean

./build all d

http://www.directadmin.com/forum/showthread.php?t=29824&page=1

限制连接数组件:

http://dominia.org/djao/limitipconn2.html

openwrt修改web登录端口

[ 2012/03/06 17:47 | by Totti ]

2012/03/06 17:47 | by Totti ]

2012/03/06 17:47 | by Totti ]

2012/03/06 17:47 | by Totti ]

1. FTP到路由器,下载/etc/config/uhttpd;

2. 用支持unix换行符的文本编辑器(诸如EditPlus等)打开uhttpd,查找“list listen_http”(行首没有“#”的那一行),把其值改为“0.0.0.0:你需要的端口”,端口的建议取值范围为1025-65534,不包含8080,这个端口可能也被ISP封了。

3. 保存之后,FTP上传到对应路径,注意要选择覆盖,不能选择续传;

4. 重启你的路由。

2. 用支持unix换行符的文本编辑器(诸如EditPlus等)打开uhttpd,查找“list listen_http”(行首没有“#”的那一行),把其值改为“0.0.0.0:你需要的端口”,端口的建议取值范围为1025-65534,不包含8080,这个端口可能也被ISP封了。

3. 保存之后,FTP上传到对应路径,注意要选择覆盖,不能选择续传;

4. 重启你的路由。

ubuntu squid 配置文件

[ 2012/03/05 01:33 | by Totti ]

2012/03/05 01:33 | by Totti ]

2012/03/05 01:33 | by Totti ]

2012/03/05 01:33 | by Totti ]

文件位置:

/etc/squid/squid.conf

修改后,重启命令:

/etc/init.d/squid restart

/etc/squid/squid.conf

修改后,重启命令:

/etc/init.d/squid restart

安卓手机通过蓝牙共享上网软件

[ 2012/02/08 17:43 | by Totti ]

2012/02/08 17:43 | by Totti ]

2012/02/08 17:43 | by Totti ]

2012/02/08 17:43 | by Totti ]

无线共享 OpenGarden Wireless Tether

下载文件 (已下载 917 次)

下载文件 (已下载 917 次)

教程:

http://bbs.hiapk.com/viewthread.php?tid=1384090&extra=&page=1

下载文件 (已下载 917 次)

下载文件 (已下载 917 次)

教程:

http://bbs.hiapk.com/viewthread.php?tid=1384090&extra=&page=1

ipad2 和iphone4s 的5.01 越狱方法 (Windows版本)

[ 2012/01/21 20:28 | by Totti ]

2012/01/21 20:28 | by Totti ]

2012/01/21 20:28 | by Totti ]

2012/01/21 20:28 | by Totti ]

先用itunes,务必做一次备份,软件同步到itunes。

越狱前,清空所有软件,简单的做法可以“设置-通用-还原-抹掉所有内容和设置”

重启设置之后,这是一个全新的系统,

下载 Absinthe:

http://bbs.weiphone.com/remotedown.php?aid=2913611&ip=att1.weiphone.com&name=cinject_0.4.3.zip&url=Day_120121/333_2977795_84292b89cb1805e.zip

把文件解压到D盘目录下的cinject文件夹:

1. 运行 CMD.exe

2. cd 到 cinject.exe 目录

3. 执行命令:cinject.exe -i payloads/jailbreak.mobileconfig

4. 执行命令: cinject.exe -j payloads

5. 执行命令: cinject.exe -w

6. 选择 VPN设置

自动重启

越狱完成。

用itunes恢复备份的数据。

越狱前,清空所有软件,简单的做法可以“设置-通用-还原-抹掉所有内容和设置”

重启设置之后,这是一个全新的系统,

下载 Absinthe:

http://bbs.weiphone.com/remotedown.php?aid=2913611&ip=att1.weiphone.com&name=cinject_0.4.3.zip&url=Day_120121/333_2977795_84292b89cb1805e.zip

把文件解压到D盘目录下的cinject文件夹:

1. 运行 CMD.exe

2. cd 到 cinject.exe 目录

3. 执行命令:cinject.exe -i payloads/jailbreak.mobileconfig

4. 执行命令: cinject.exe -j payloads

5. 执行命令: cinject.exe -w

6. 选择 VPN设置

自动重启

越狱完成。

用itunes恢复备份的数据。

mysqldump备份还原和mysqldump导入导出语句大全详解

[ 2011/10/21 11:21 | by Totti ]

2011/10/21 11:21 | by Totti ]

2011/10/21 11:21 | by Totti ]

2011/10/21 11:21 | by Totti ]

mysqldump备份还原和mysqldump导入导出语句大全详解

mysqldump备份:

mysqldump -u用户名 -p密码 -h主机 数据库 a -w "sql条件" --lock-all-tables > 路径

案例:

mysqldump -uroot -p1234 -hlocalhost db1 a -w "id in (select id from b)" --lock-all-tables > c:\aa.txt

mysqldump还原:

mysqldump -u用户名 -p密码 -h主机 数据库 < 路径

案例:

mysql -uroot -p1234 db1 < c:\aa.txt

mysqldump按条件导出:

mysqldump -u用户名 -p密码 -h主机 数据库 a --where "条件语句" --no-建表> 路径

mysqldump -uroot -p1234 dbname a --where "tag='88'" --no-create-info> c:\a.sql

mysqldump按导入:

mysqldump -u用户名 -p密码 -h主机 数据库 < 路径

案例:

mysql -uroot -p1234 db1 < c:\a.txt

mysqldump备份:

mysqldump -u用户名 -p密码 -h主机 数据库 a -w "sql条件" --lock-all-tables > 路径

案例:

mysqldump -uroot -p1234 -hlocalhost db1 a -w "id in (select id from b)" --lock-all-tables > c:\aa.txt

mysqldump还原:

mysqldump -u用户名 -p密码 -h主机 数据库 < 路径

案例:

mysql -uroot -p1234 db1 < c:\aa.txt

mysqldump按条件导出:

mysqldump -u用户名 -p密码 -h主机 数据库 a --where "条件语句" --no-建表> 路径

mysqldump -uroot -p1234 dbname a --where "tag='88'" --no-create-info> c:\a.sql

mysqldump按导入:

mysqldump -u用户名 -p密码 -h主机 数据库 < 路径

案例:

mysql -uroot -p1234 db1 < c:\a.txt

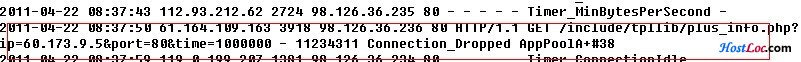

PHP-DDOS攻击的处理办法

[ 2011/08/25 20:25 | by Totti ]

2011/08/25 20:25 | by Totti ]

2011/08/25 20:25 | by Totti ]

2011/08/25 20:25 | by Totti ]

转载自:http://www.5013.org/archives/311

表现症状:一打开IIS,服务器的带宽马上彪满,刚好与被DDOS攻击相反,DDOS是不断接收到大量的数据包;

解决办法:

1、服务-停止IIS

2、在c:\windows\php.ini里设置

disable_functions =gzinflate,passthru,exec,system,chroot,scandir,chgrp,chown,shell_exec,proc_open,proc_get_status,ini_alter,ini_alter,ini_restore,dl,pfsockopen,openlog,syslog,readlink,symlink,popepassthru,stream_socket_server,fsocket,fsockopen

3、在c:\windows\php.ini里设其值为Off

allow_url_fopen = Off

4、检查extension=php_sockets.dll前面一定要有;

;extension=php_sockets.dll

好了,现在可以重启IIS了;

另外,对于没加密的php攻击代码,还可以用以下办法处理:

在IP策略,或防火墙中,禁止所有udp向外发送

将以下文本复制到记事本,另存为 banudp.bat 或任意名,双击运行即可

REM 添加安全策略,名称

netsh ipsec static add policy name=我的安全策略

REM 添加 IP筛选器列表

netsh ipsec static add filterlist name=允许列表

netsh ipsec static add filterlist name=拒绝列表

REM 添加筛选器到IP筛选器列表(允许上网)

netsh ipsec static add filter filterlist=允许列表 srcaddr=me dstaddr=any description=dns访问 protocol=udp mirrored=yes dstport=53

REM 添加筛选器到IP筛选器列表(不让别人访问)

netsh ipsec static add filter filterlist=拒绝列表 srcaddr=any dstaddr=me description=别人到我任何访问 protocol=udp mirrored=yes

REM 添加筛选器操作

netsh ipsec static add filteraction name=可以 action=permit

netsh ipsec static add filteraction name=不可以 action=block

REM 创建一个链接指定 IPSec 策略、筛选器列表和筛选器操作的规则(加入规则到我的安全策略)

netsh ipsec static add rule name=允许规则 policy=我的安全策略 filterlist=允许列表 filteraction=可以

netsh ipsec static add rule name=拒绝规则 policy=我的安全策略 filterlist=拒绝列表 filteraction=不可以

REM 激活我的安全策略

netsh ipsec static set policy name=我的安全策略 assign=y

也可使用西部数据发布的补丁程序,下载地址是:

http://downinfo.myhostadmin.net/udpdeny.rar

解压后双击”udp.bat”即可自动创建安全规则。

若要核实安全规则是否创建成功,您可点击开始-程序-管理工具-本地安全策略-IP安全策略,若存在“DropUDP”则表明安全策略创建成功, 若您是Linux主机,请使用iptables自行创建相关规则。

查找此类木马源地址的办法:

机器进C盘 C:\WINDOWS\system32\LogFiles\HTTPERR 打开最新的日志 然后搜索 port 如果能搜索到访问记录 那就可以找到是哪个站中了木马对外发包.

表现症状:一打开IIS,服务器的带宽马上彪满,刚好与被DDOS攻击相反,DDOS是不断接收到大量的数据包;

解决办法:

1、服务-停止IIS

2、在c:\windows\php.ini里设置

disable_functions =gzinflate,passthru,exec,system,chroot,scandir,chgrp,chown,shell_exec,proc_open,proc_get_status,ini_alter,ini_alter,ini_restore,dl,pfsockopen,openlog,syslog,readlink,symlink,popepassthru,stream_socket_server,fsocket,fsockopen

3、在c:\windows\php.ini里设其值为Off

allow_url_fopen = Off

4、检查extension=php_sockets.dll前面一定要有;

;extension=php_sockets.dll

好了,现在可以重启IIS了;

另外,对于没加密的php攻击代码,还可以用以下办法处理:

在IP策略,或防火墙中,禁止所有udp向外发送

将以下文本复制到记事本,另存为 banudp.bat 或任意名,双击运行即可

REM 添加安全策略,名称

netsh ipsec static add policy name=我的安全策略

REM 添加 IP筛选器列表

netsh ipsec static add filterlist name=允许列表

netsh ipsec static add filterlist name=拒绝列表

REM 添加筛选器到IP筛选器列表(允许上网)

netsh ipsec static add filter filterlist=允许列表 srcaddr=me dstaddr=any description=dns访问 protocol=udp mirrored=yes dstport=53

REM 添加筛选器到IP筛选器列表(不让别人访问)

netsh ipsec static add filter filterlist=拒绝列表 srcaddr=any dstaddr=me description=别人到我任何访问 protocol=udp mirrored=yes

REM 添加筛选器操作

netsh ipsec static add filteraction name=可以 action=permit

netsh ipsec static add filteraction name=不可以 action=block

REM 创建一个链接指定 IPSec 策略、筛选器列表和筛选器操作的规则(加入规则到我的安全策略)

netsh ipsec static add rule name=允许规则 policy=我的安全策略 filterlist=允许列表 filteraction=可以

netsh ipsec static add rule name=拒绝规则 policy=我的安全策略 filterlist=拒绝列表 filteraction=不可以

REM 激活我的安全策略

netsh ipsec static set policy name=我的安全策略 assign=y

也可使用西部数据发布的补丁程序,下载地址是:

http://downinfo.myhostadmin.net/udpdeny.rar

解压后双击”udp.bat”即可自动创建安全规则。

若要核实安全规则是否创建成功,您可点击开始-程序-管理工具-本地安全策略-IP安全策略,若存在“DropUDP”则表明安全策略创建成功, 若您是Linux主机,请使用iptables自行创建相关规则。

查找此类木马源地址的办法:

机器进C盘 C:\WINDOWS\system32\LogFiles\HTTPERR 打开最新的日志 然后搜索 port 如果能搜索到访问记录 那就可以找到是哪个站中了木马对外发包.